Researcher haben kürzlich eine Schwachstelle in Exchange entdeckt, die es jedem Domänenbenutzer ermöglicht, sich Domain-Administratorberechtigungen zu verschaffen, mit denen er AD und verbundene Hosts gefährden kann.

Und so funktioniert der Angriff:

- Der Angreifer verwendet einen kompromittierten Domänenbenutzer mit E-Mail-Zugang, um die Exchange Push-Benachrichtigungsfunktion zu abonnieren

- Der Angreifer verwendet ein NTLM-Relay, um sich als Exchange-Server auszugeben:

- Der Exchange-Server authentifiziert sich beim Host des kompromittierten Benutzers mit NTLM über HTTP, womit sich der Angreifer über LDAP mit den Anmeldeinformationen des Exchange-Kontos am Domänen-Controller authentifiziert.

- Der Angreifer verwendet dann die Berechtigungen des Exchange-Kontos, um dann die Berechtigungen für das Domain-Objekt* zu ändern.

Der Angreifer kann so das DCSync ausführen, um sich darüber Passwort-Hashes aller Domänenbenutzer zu verschaffen – womit er verschiedene Arten von Angriffen ausführen kann – von Golden-Ticket-Angriffen bis zu eine Pass-the-Hash.

Das Varonis Research-Team hat für unsere Kunden einen Leitfaden erstellt, mit dessen Hilfe sie solche Arten von Angriffen erkennen können – und ob sie bereits kompromittiert sind.

Das müssen Sie jetzt wissen.

* Dieser letzte Schritt könnte auch von einem böswilligen Administrator vorgenommen werden, der legitimen Zugriff zum Durchführen von Berechtigungsänderung hat: Durch die Erstellung einer Regel, die diese Aktivität erkennt, können Sie sich auf jeden Fall schützen.

So entdecken Sie eine Eskalation der Domain-Berechtigungen:

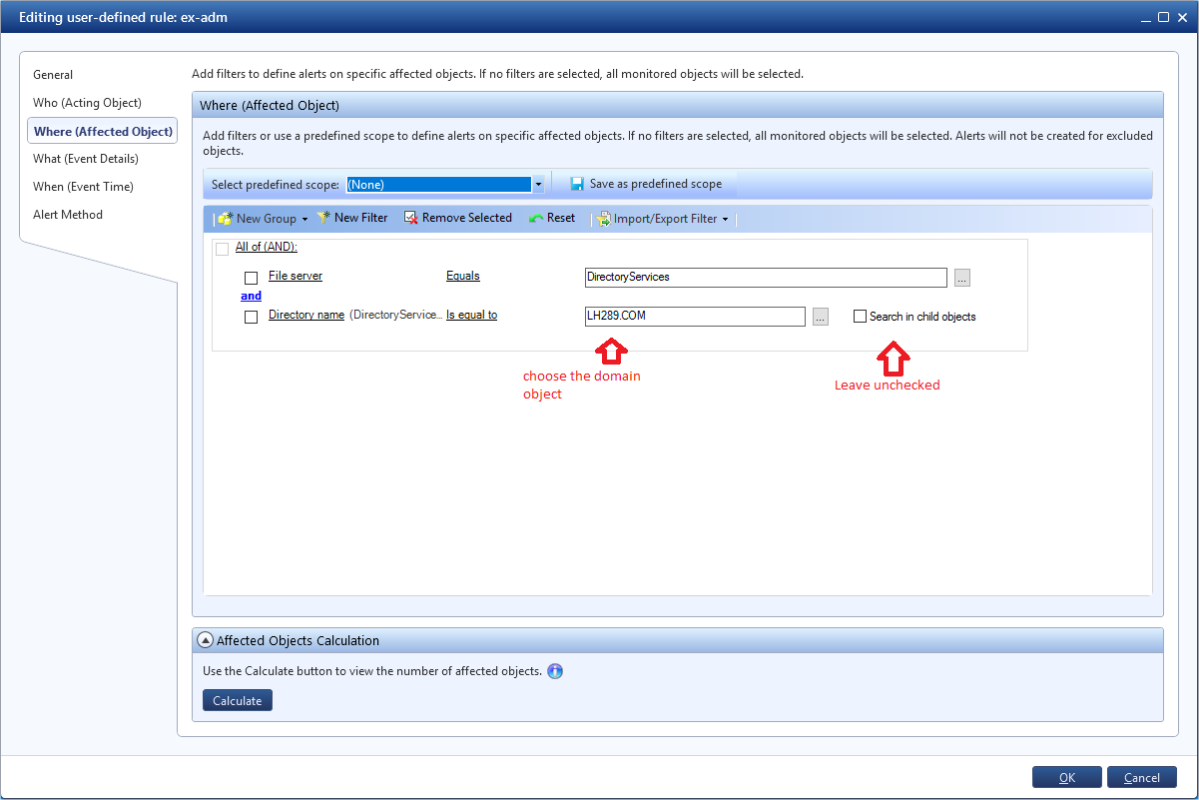

Erstellen Sie in DatAlert eine benutzerdefinierte Regel zur Überwachung bestimmter Berechtigungsänderungen für ein Objekt – diese wird ausgelöst, wenn eine Objektberechtigung für einen Verzeichnisdienst einem Domain-Objekt hinzugefügt wird.

- Regelnamen festlegen

- Benachrichtigungskategorie auf „Berechtigungseskalation“ stellen

- Ressourcentyp auf „alle ausgewählten Werte“ stellen

- Das betroffene Objekt definieren:

- Dateiserver = Verzeichnisdienste

- Domain-Objekt auswählen

- Filter für DS-Objektberechtigung erstellen hinzugefügt

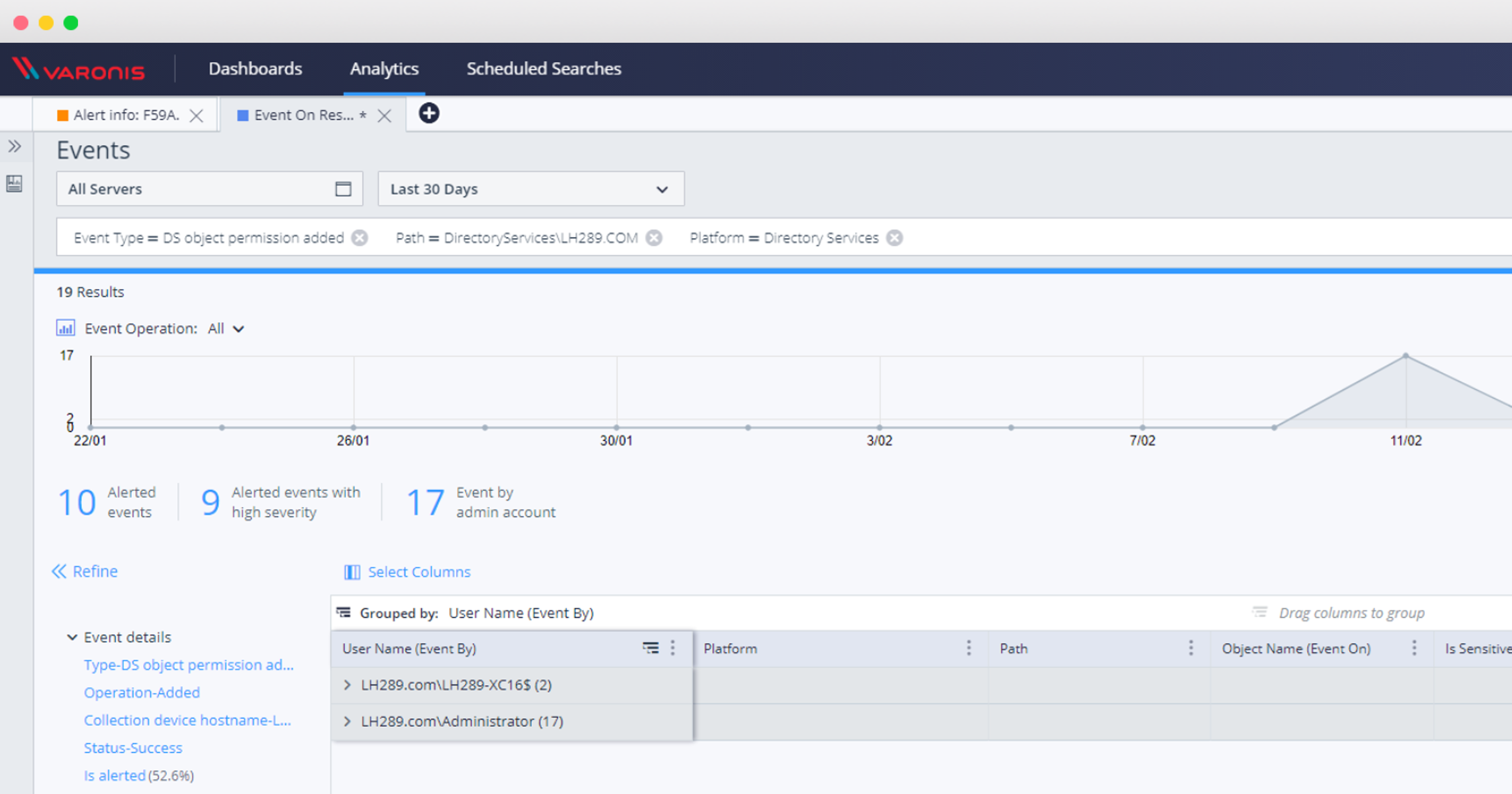

Ausführen des Berichts: So erkennen Sie Berechtigungsänderungen am Domain-Objekt

Berechtigungsänderungen am Domain-Objekt sollten nicht häufig vorkommen. Alles, was diese Warnung auslöst, sollte untersucht werden. Denken Sie daran, dass dies nur ein Kontrollkästchen vor der Benachrichtigung bei jeder Änderung einer DS-Berechtigungen entfernt ist (lassen Sie unbedingt das Häkchen bei „Suche in untergeordneten Objekten“ weg!) – generieren Sie also einen Bericht, um die Benachrichtigung zu überprüfen, bevor Sie die Regel endgültig einführen.

Sie können in diesem Bericht erkennen, ob Sie bereits durch diesen Angriff kompromittiert wurden.

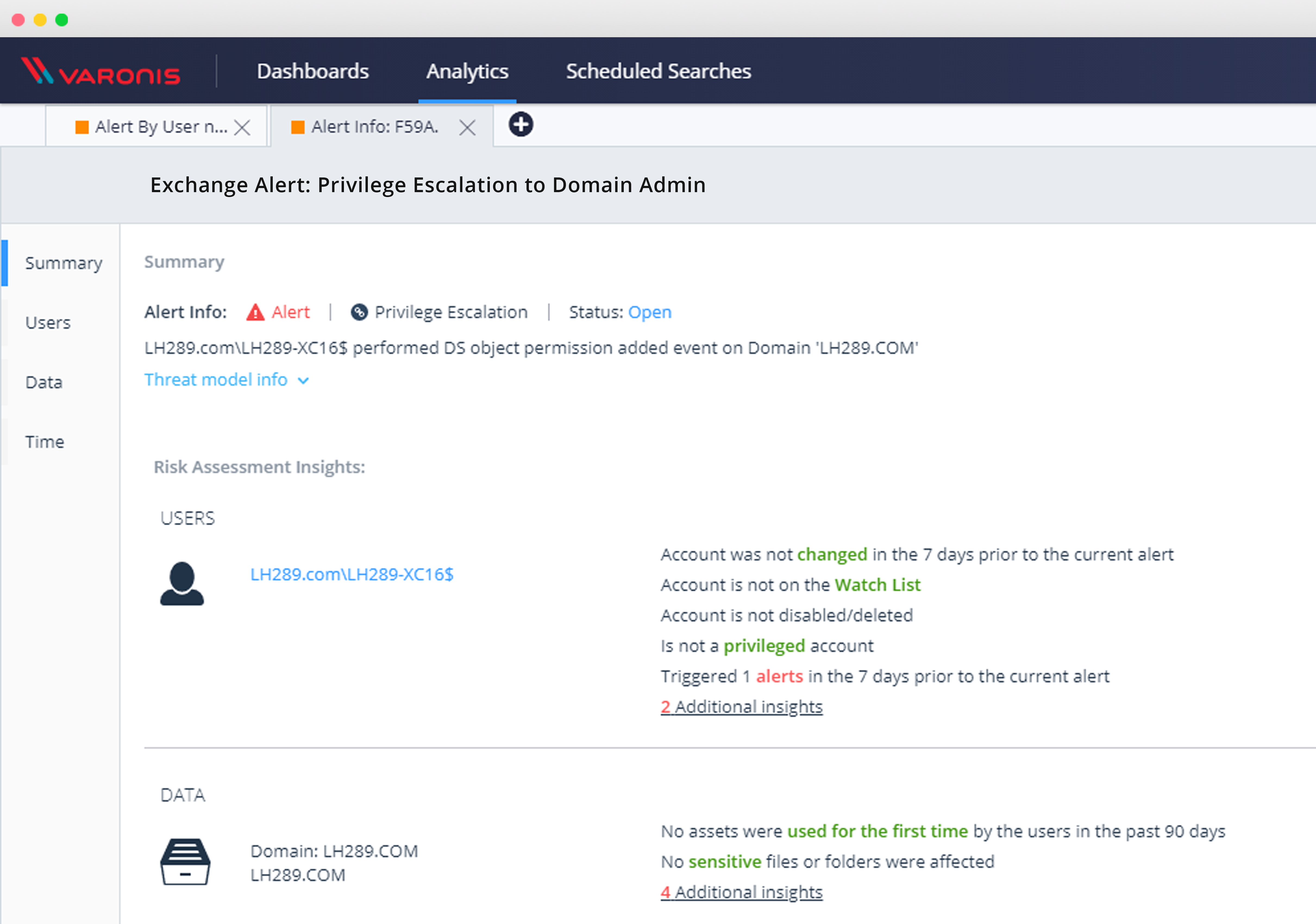

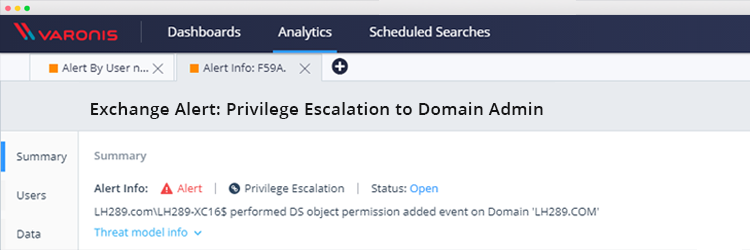

Sobald die Regel implementiert ist, können Sie diese Art der Berechtigungseskalation über die Web-Benutzeroberfläche untersuchen:

Sobald diese Regel eingerichtet ist, können Sie diese Art von Sicherheitsschwachstellen überwachen und sich gegen sie schützen, Ereignisse in Bezug auf Verzeichnisdienstobjekte untersuchen und überprüfen, ob Sie von dieser Schwachstelle betroffen waren oder nicht.

Lesen Sie auch das Microsoft Sicherheitsupdate – und wenden Sie sich an Ihren Sicherheitsbeaftragten, wenn Sie Fragen haben.

What you should do now

Below are three ways we can help you begin your journey to reducing data risk at your company:

- Schedule a demo session with us, where we can show you around, answer your questions, and help you see if Varonis is right for you.

- Download our free report and learn the risks associated with SaaS data exposure.

- Share this blog post with someone you know who'd enjoy reading it. Share it with them via email, LinkedIn, Reddit, or Facebook.

Adrien Rahmati-Georges

Ehemalige IT-Studentin, ausgebildet in Cybersicherheit, Risiken und Competitive Intelligence. Als Marketingkoordinatorin bei Varonis stelle ich für die EMEA-Region französische und deutsche Inhalte bereit, die von unseren tollen Varonis-Autoren geschrieben werden!

-1.png)