Im siebten Jahr in Folge hält Salesforce den Löwenanteil am CRM-Ökosystem weltweit. Salesforce umfasst 20 % aller CRM-Instanzen weltweit, die zur Verwaltung und Verarbeitung von Kundendaten verwendet werden. Unternehmen, die ihre Kundendaten schützen und die Vorschriften einhalten wollen, steht eine Reihe von Sicherheitsoptionen zur Verfügung. Eine der überzeugendsten Optionen findet sich jedoch im Salesforce-Ökosystem selbst: Salesforce Shield.

In diesem Leitfaden erfahren Sie mehr über die robusten Kontrollen, die in Salesforce Shield verfügbar sind, und die Vorteile, die es gegenüber den standardmäßigen Salesforce-Sicherheitskontrollen bietet.

Was ist Salesforce Shield?

Die Salesforce-Plattform bietet eine sehr robuste Datensicherheit, um Daten auf jeder Ebene zu schützen – von einzelnen Datensätzen und Feldern bis hin zur Unternehmensebene. Wenn Sie die Standardkontrollen der Salesforce-Plattform verstehen möchten, lesen Sie bitte unseren Artikel Salesforce Data Protection für eine detailliertere Analyse der verfügbaren Optionen.

Salesforce Shield baut eine zusätzliche Ebene auf diesen Standardkontrollen auf und bietet eine leistungsstarke Suite von Tools, um den Zugriff auf Unternehmensebene, die Compliance und das Vertrauen in das Salesforce-Ökosystem zu stärken. Lassen Sie uns im Detail über die verschiedenen Sicherheitstools und -funktionen von Salesforce Shield sprechen.

Salesforce Shield: Funktionen, die Sie kennen müssen

Es gibt drei Hauptfunktionen in Salesforce Shield – Shield Platform Encryption, Event Monitoring und Field Audit Trail. Sehen wir uns jede Funktion genauer an, mit zusätzlichen Informationen dazu, wie sie die von der Plattform bereitgestellten Standardkontrollen verbessern.

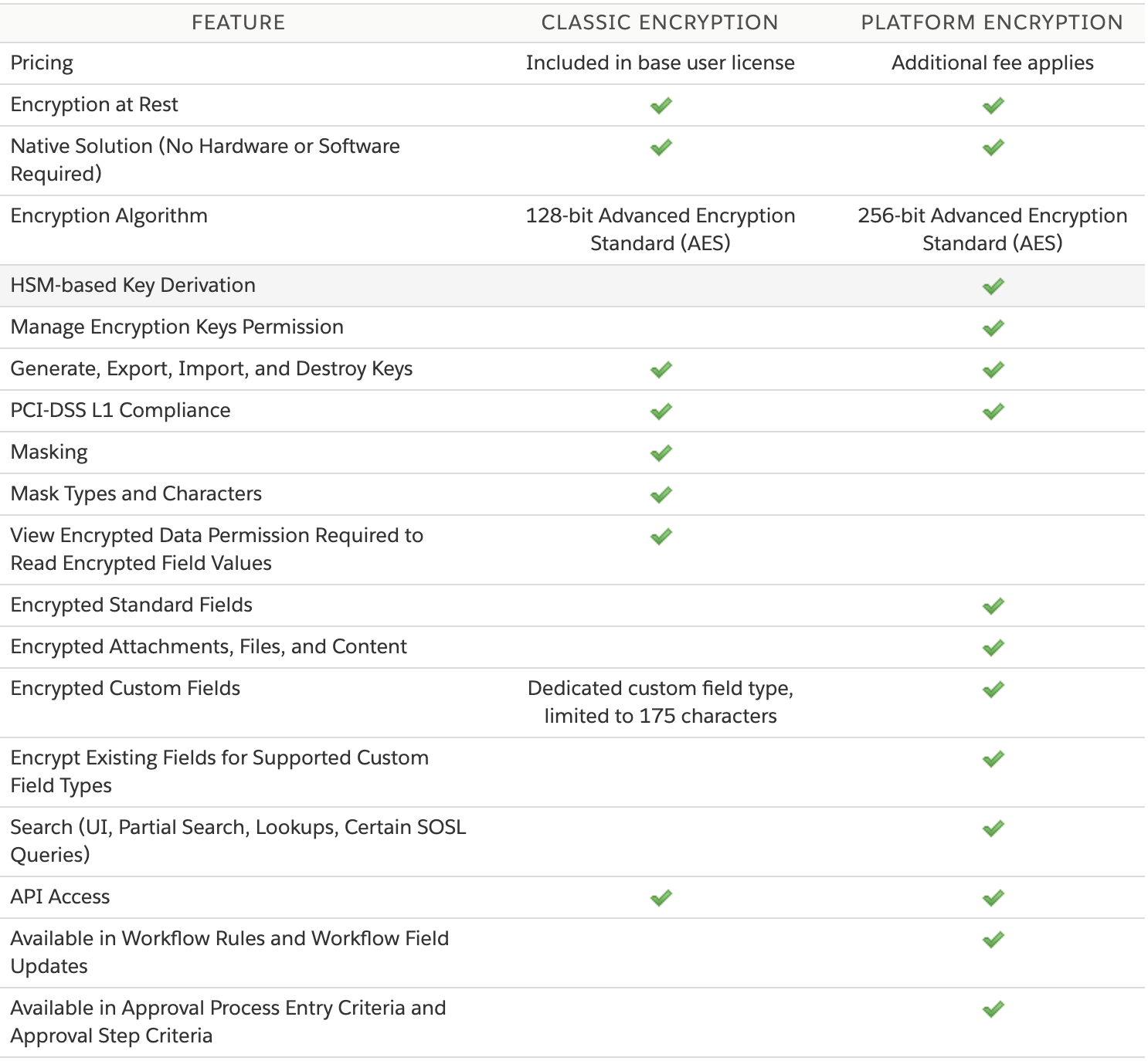

Shield Platform Encryption

Shield Platform Encryption ist eine deutliche Verbesserung gegenüber der Classic Encryption. Mit der Classic Encryption kann man nur bestimmte benutzerdefinierte Felder schützen, während die Platform Encryption die Möglichkeit bietet, viele Standard- und benutzerdefinierte Felder zu verschlüsseln. Außerdem werden alle Anwendungsfälle berücksichtigt, in denen verschlüsselte Daten in diesen Feldern gefunden, dargestellt und verarbeitet werden müssen, wie z. B. Suche, Arbeitsabläufe und Genehmigungen, wobei die Datenvalidierung individuell angepasst und fein abgestimmt werden kann.

Platform Encryption erweitert außerdem die verfügbaren Verschlüsselungsstandards auf 256-Bit-AES-Verschlüsselung und bietet verschiedene Verschlüsselungsschemata für bestimmte Felder und Elemente sowie die Möglichkeit, benutzerdefinierte Schlüsselinformationen bei Bedarf innerhalb oder außerhalb der Salesforce-Instanz festzulegen, zu speichern und abzurufen.

Eine detaillierte Übersicht über den Vergleich zwischen Classic Encryption und Shield Platform Encryption finden Sie hier.

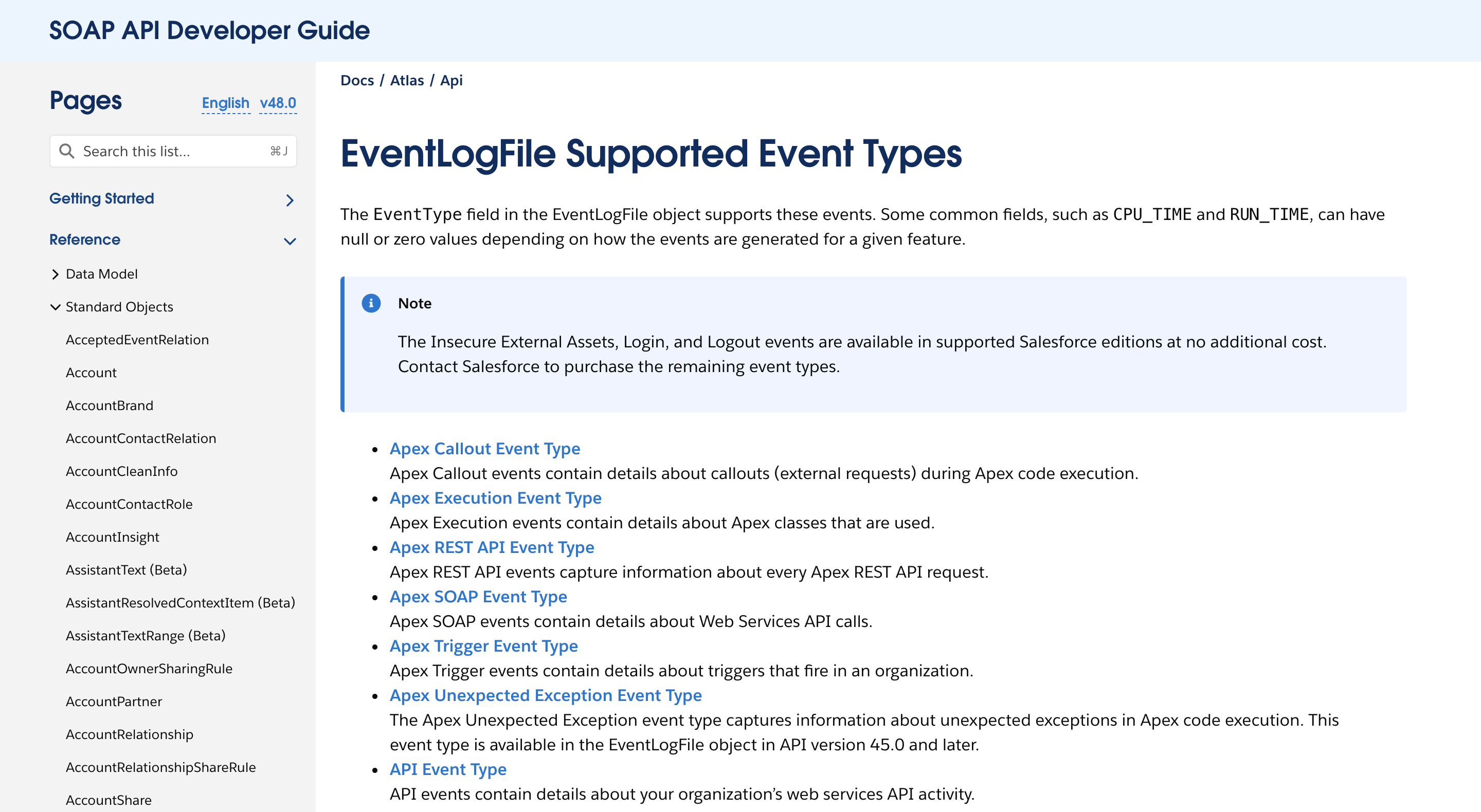

Event Monitoring

Event Monitoring ist das zweite Tool in der Shield-Produktsuite, das den Shield-Benutzern wichtige Einblicke verschafft. Mit dieser Ereignisüberwachung werden mehr als 50 Ereignistypen innerhalb des Salesforce-Ökosystems verfolgt, einschließlich Zugriff, Webklicks, API-Aufrufe und Berichtsläufe. Es handelt sich um eine Funktion, auf die über APIs zugegriffen wird und die im Wesentlichen Ereignisdetails in einem API-Standardobjekt namens EventLogFile speichert.

Zur Vereinfachung des schwierigen Prozesses der Durchsicht einer riesigen Menge von Ereignisprotokollen bietet Salesforce die Möglichkeit, Ereignisprotokolle über eine Webanwendung namens Event Log File (ELF) Browser anzuzeigen, zu filtern und herunterzuladen. Wenn Sie technisch begabt sind, können Sie auch cURL oder Python verwenden, um die Ereignisdaten zu durchsuchen. Die Daten lassen sich außerdem mit der App Event Monitoring Analytics, die über vorgefertigte Dashboards verfügt, auf anschauliche Weise visualisieren. Sie können Ihre Daten auch portieren, um sie im Überwachungssystem Ihrer Wahl wie Splunk, FairWarning oder New Relic zu visualisieren.

Event Monitoring kann Ihnen bei einer Vielzahl von Anwendungsfällen helfen, das Datennutzungsverhalten tiefer zu ergründen. Es könnte Ihnen helfen, die Akzeptanz neu implementierter Apps in Salesforce zu diagnostizieren und Probleme bei der Nutzung frühzeitig zu erkennen. Es könnte auch tiefe Einblicke in leistungsbezogene Probleme mit Ihren Anwendungen geben und aufzeigen, wer auf wichtige Geschäftsdaten zugreift. Darüber hinaus kann es Ihnen helfen, Datendiebstahl und -verlust frühzeitig zu verhindern.

Eine detaillierte Liste der Ereignisse, deren Nachverfolgung bei gleichzeitiger Zuordnung von Ereignisinformationen Event Monitoring ermöglicht, finden Sie hier.

Field Audit Trail

Field Audit Trail hilft Ihnen bei der Vorbereitung auf strenge Prüfungsanforderungen in Ihrer Salesforce-Organisation, indem Sie eine Vielzahl von Standard- und benutzerdefinierten Objekten nachverfolgen können. Mit Audit Trail können Sie eine Richtlinie festlegen, um archivierte Verlaufsdaten bis zu 10 Jahre lang aufzubewahren, wobei die Salesforce-Metadaten-API verwendet wird. Es ermöglicht außerdem die Verfolgung von Feldern pro Objekt (bis zu 60, gegenüber 20 Feldern ohne dieses Feature), und die Tracking-Daten werden nicht auf das Datenspeicherlimit Ihrer Organisation angerechnet.

Wenn Sie beabsichtigen, Field Audit Trail und Platform Encryption gleichzeitig zu aktivieren, sollten Sie wissen, dass zuvor archivierte Daten unverschlüsselt bleiben, bevor diese Funktionen aktiviert werden. Eine vollständige Liste der Standardobjekte für die Festlegung von Aufbewahrungsrichtlinien für den Feldverlauf finden Sie auf diesem Link.

Salesforce bietet eine umfassende Anleitung zur Implementierung jeder Salesforce Shield-Funktion auf der Seite Shield Learning Map .

Salesforce Shield: Aspekte, die man berücksichtigen sollte

Wenn Sie Ihre Salesforce-Organisationsinstanz für Audit- und Compliance-Anforderungen absichern möchten, bietet Salesforce Shield eine Reihe leistungsstarker Funktionen, um sich entsprechend vorzubereiten. Allerdings ist die Implementierung und Aktivierung von Salesforce Shield in Ihrer Salesforce-Organisation mit erheblichen Kosten und Aufwand verbunden.

Aktivierungs- und Verlängerungskosten

Salesforce Shield ist ein Zusatzprodukt zu Ihrer bestehenden Salesforce-Organisation, und die Kosten für die Aktivierung von Shield sind ein Faktor für die Akzeptanz Ihrer Salesforce-Organisation. Für viele Unternehmen könnte dies ein Drittel der Gesamtausgaben für Salesforce-Lizenzen ausmachen, was eine deutliche Abkehr vom nutzungsbasierten Modell für Salesforce darstellt. Infolgedessen könnten Ihre Salesforce-Ausgaben jedes Jahr mit einer Zunahme der Produktnutzung in die Höhe schießen, da Ihre Shield-Ausgaben im Verhältnis dazu steigen. Als Salesforce-Kunde sollten Sie darauf achten, dass Sie Ihren Lizenzvertrag genau aushandeln, um Shield jedes Mal zu aktivieren und zu verlängern.

Sicherheits- und Verschlüsselungsmaßnahmen

Salesforce Shield arbeitet mit dem Sicherheitsmodell zusammen, das Sie auf jeder Ebene Ihrer Salesforce-Organisationsinstanz definiert haben. Es ist wichtig, dass Sie die Datenschutzregeln in der Organisation und auf Feldebenen implementieren und aktivieren, bevor Sie eine dieser Funktionen, insbesondere Verschlüsselung, implementieren. Shield Platform Encryption kann die Sichtbarkeit von kritischen Feldern schützen, aber es kann keine laxen Sicherheitsregeln ausgleichen, die autorisierten Benutzern versehentlich den Zugriff erlauben. Stellen Sie sicher, dass Sie Ihr Sicherheitsmodell mindestens mit dem Salesforce Baseline Standard Health Check bewertet und dass Sie viel Zeit und Mühe in die Aktivierung des Datensicherheitsmodells investiert haben, bevor Sie Salesforce Shield aktivieren.

Salesforce Shield: Eine würdige Ergänzung Ihres Arsenals

Salesforce Shield ist eine großartige Möglichkeit zur Sicherung und Überwachung Ihrer Salesforce-Instanz. Wenn Sie als Administrator sich Ihr Sicherheitsmodell als eine mehrschichtige Torte vorstellen, wäre Shield so etwas wie das Sahnehäubchen auf der Torte. Stellen Sie sicher, dass Ihre Salesforce-Datensicherheitsmodelle konsistent überprüft und aktualisiert werden, um eine solide Grundlage zu schaffen. In Verbindung mit Salesforce Shield können Sie die Schrauben noch fester anziehen und eine beeindruckende Front zur Überwachung von Bedrohungen und zum Schutz Ihrer wertvollen Kundendaten aufbauen.

Sicherung all Ihrer SaaS-Anwendungen

Wenn Ihr Unternehmen zusätzlich zu Salesforce mehrere SaaS-Anwendungen verwendet, kann es sehr schwierig sein, folgende Fragen zu beantworten:

- Wer hat in jeder SaaS-Anwendung erweiterte Berechtigungen?

- Wer sind meine risikoreichsten Nutzer?

- Für welche Admin-Benutzer ist MFA nicht aktiviert?

- Welche Aktionen hat dieser Nutzer in Salesforce, Google, GitHub usw. durchgeführt?

Jeder Dienst hat seine eigenen Datentypen, Berechtigungsmodelle und Formate für Aktivitätsprotokolle. Da es keine einheitliche Transparenz und Kontrolle über Daten innerhalb von SaaS- und IaaS-Diensten gibt, sind Unternehmen zunehmend anfällig für verheerende Datenlecks.

DatAdvantage Cloud löst dieses Problem, indem es sich mit Ihren größten und wichtigsten Cloud-Anwendungen und -Datenspeichern verbindet, um Identitäten, Berechtigungen und Aktivitäten zu sammeln, zu normalisieren und zu korrelieren.

What you should do now

Below are three ways we can help you begin your journey to reducing data risk at your company:

- Schedule a demo session with us, where we can show you around, answer your questions, and help you see if Varonis is right for you.

- Download our free report and learn the risks associated with SaaS data exposure.

- Share this blog post with someone you know who'd enjoy reading it. Share it with them via email, LinkedIn, Reddit, or Facebook.

Renganathan Padmanabhan

Renga ist Produktmanager und Digital Experience Leader mit 15 Jahren Erfahrung in der Technologiebranche. Er schreibt ausschließlich über Produkte, Design, Technologie und Inhalte auf www.rengawrites.com. Die Inhalte und Ansichten, die er äußert, sind seine eigenen und spiegeln nicht unbedingt die Ansichten seines Arbeitgebers wider.

-1.png)