Latest articles

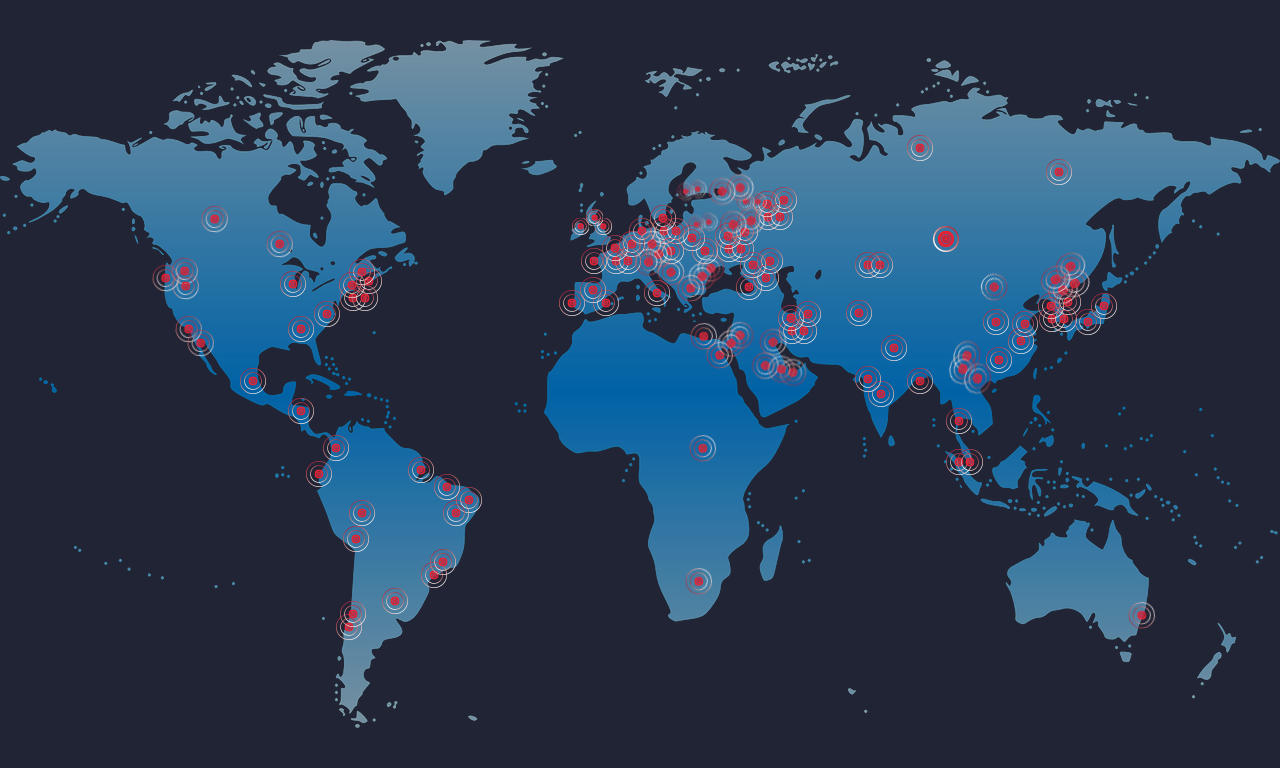

Massive Ausbreitung von Ransomware: Was Sie jetzt wissen müssen

Mai 22, 2017

Erinnern Sie sich noch an die NSA-Exploits, die vor einigen Monaten geleakt wurden? Eine neue Variante von Ransomware, die diese Sicherheitslücken ausnutzt, breitet sich weltweit gerade rasant aus – und...

Varonis für Fähigkeiten der Datenklassifizierung in Forrester-Report aufgenommen

Mai 11, 2017

Beim Abschluss meiner Hausratsversicherung musste ich ein Formular ausfüllen, in dem ich alle wichtigen, teuren und unersetzlichen Gegenstände meines Haushalts auflisten sollte, um eine angemessene Prognose der Wiederbeschaffungskosten erstellen zu...

Varonis Datenschutzplattform im Gartner 2017 Market Guide für Datenzentrische Audit- und Schutzlösungen gelistet

Mai 05, 2017

2005 hatte unser Gründer die Vision, eine Lösung für den Schutz von Daten zu schaffen, von denen Organisationen die größten Mengen aber das geringste Wissen haben – Dateien und E-Mails. Aufbauend...

Neues Sicherheits-Dashboard, verbesserte Verhaltensanalyse und einiges mehr

Apr 26, 2017

Wir hören jeden Tag neue Geschichten darüber, wie unsere Kunden Cyber-Angriffe mit DatAlert stoppen konnten: Erkennen und Sperren von Ransomware-Infektionen, Aufspüren von Fehlkonfigurationen und Schwachstellen sowie das Einrichten automatischer Reaktionen...

Unternehmenswachstum vorantreiben, effizienter arbeiten, Risiken besser managen – Der 5-Punkte Plan für einen CDO

Mär 09, 2017

Wir haben uns an dieser Stelle bereits mehrfach mit der Rolle des Chief Data Officer, kurz CDO, und einer datenzentrierten Strategie befasst. Obwohl diese Funktion noch vergleichsweise neu ist hat...

Von IT-Sicherheitsexperten lernen

Feb 27, 2017

Die Autoren dieses Blogs haben inzwischen mit etlichen Sicherheitsexperten aus den unterschiedlichsten Bereichen gesprochen: mit Penetrationstestern, Anwälten, CDOs, Datenschützern, IT-Experten und sogar einem IT-Security-Guru. Wir haben die wichtigsten Analysen und...

Eine datenzentrierte Strategie: Was kann sie und welche Voraussetzungen müssen erfüllt sein

Feb 17, 2017

„Big Data“ ist nicht nur ein vielfach gebrauchtes Schlagwort der letzten Jahre. Inzwischen sind damit bereits neue Rollen und Funktionen in Unternehmen verbunden. Eine davon ist der Chief Data Officer...

Varonis Expertengespräch: Privacy by Default

Feb 13, 2017

Dr. Ann Cavoukian zu Privacy by Design, Privacy by Default und der 2018 in Kraft tretenden EU-Datenschutz-Grundverordnung Dr. Cavoukian, nach ihrer politischen Karriere inzwischen Executive Director of Ryerson University’s Privacy...

WARUM ES NICHT IMMER RUSSISCHE HACKER SIND – INSIDER, DIE UNTERSCHÄTZTE GEFAHR

Jan 09, 2017

Russische Hacker? Eher nicht. Nach Informationen des Nachrichtemagazins Spiegel vermutet die Bundespolizei nach ihren Ermittlungen, dass im Bundestag möglicherweise ein sogenannter „Maulwurf“ – also ein Insider – sitzt und die...

Ihr habt mich, aber der Plan geht weiter

Jan 09, 2017

Was ein Maulwurf beim Verfassungsschutz mit Insiderbedrohungen zu tun hat „M. ist ein gelernter Bankkaufmann, kam als Quereinsteiger zum Verfassungsschutz und war erst seit April für das BfV tätig. Hier...

Try Varonis free.

Deploys in minutes.