Latest articles

Missbrauch von falsch konfigurierten Salesforce-Communitys für Spionage und Datendiebstahl

Sep 23, 2021

Executive Summary Falsch konfigurierte Salesforce-Communitys können dazu führen, dass sensible Salesforce-Daten für jedermann im Internet zugänglich sind. Anonyme Benutzer können Objekte abfragen, die sensible Informationen wie Kundenlisten, Supportfälle und E-Mail-Adressen...

Top-Tutorials für Azure Active Directory

Jun 16, 2021

Erinnern Sie sich noch daran, dass sich Sicherheitsexperten und IT-Administratoren noch vor wenigen Jahren dabei unwohl fühlten, geschäftliche Dateien in der Cloud abzulegen? Heute ist die Lage anders. Ich habe...

7 Tipps zur Vermeidung von Datendiebstahl durch Mitarbeiter

Jun 07, 2021

Datendiebstahl durch Mitarbeiter ist in modernen Unternehmen ein ernstzunehmendes Problem. Lesen Sie weiter, um mehr darüber zu erfahren, wie Sie Ihr Unternehmen vor böswilligen Insidern schützen können. Datendiebstahl durch Mitarbeiter...

Bericht über Malware-Trends im Oktober 2020

Dez 01, 2020

Dieser Bericht bietet einen monatlichen Überblick vom Forensik-Team von Varonis und dokumentiert die Aktivitäten, die wir beobachtet haben, während wir auf Ereignisse reagiert, forensische Untersuchungen durchgeführt und Malware-Proben durch Reverse...

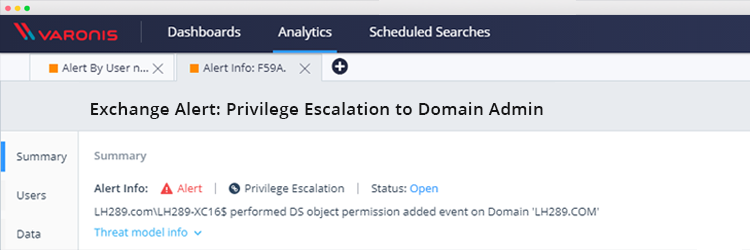

Sicherheitslücke im Exchange: So erkennen Sie eine Eskalation von Domain-Admin-Berechtigungen

Sep 25, 2020

Researcher haben kürzlich eine Schwachstelle in Exchange entdeckt, die es jedem Domänenbenutzer ermöglicht, sich Domain-Administratorberechtigungen zu verschaffen, mit denen er AD und verbundene Hosts gefährden kann.

Acht Ereignisse, die die Cybersecurity verändert haben

Jul 24, 2020

„Wer sich nicht an die Vergangenheit erinnern kann, ist dazu verdammt, sie zu wiederholen.“ – George Santayana „I‘m the creeper: Catch me if you can“ – so freundlich und harmlos...

56 Statistiken über Datenschutzverletzungen, die Sie für das Jahr 2020 kennen müssen

Jan 16, 2020

Datenschutzverletzungen werden größer, Hacker werden geschickter und die Menge kompromittierter Daten wird bedauerlicherweise immer größer. Ein kurzer Blick auf die Trends bei Datenschutzverletzungen zeigt, dass Hacker vor allem des Geldes...

Schützen Sie Ihre Daten mit super einfachen Dateisicherheitstricks!

Mai 10, 2019

Datensicherheit ist ein allumfassender Begriff. Er bezieht sich auf Prozesse und Technologien zum Schutz von Dateien, Datenbanken, Anwendungen, Benutzerkonten, Servern, Netzwerk-Logins und natürlich auch dem Netzwerk selbst. Aber wenn Sie...

Try Varonis free.

Deploys in minutes.